Et hop ! Un deuxième VPS chez OVH...

Rédigé par Xavier -

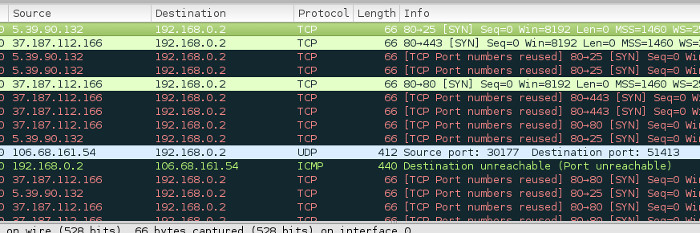

Mon serveur @home est la cible d'attaques de type SYN flood depuis quelques temps. Au début elles n'étaient pas très importantes mais depuis peu elles ont gagné en intensité, m'obligeant à bloquer une dizaines d'IP par jour (à la main). Les différentes astuces sur le web faisant appel à iptables ou au fichier sysctl.conf ont aidé, mais devant la virulence de l'attaque je dois toujours intervenir pour bloquer les IP.

Mon serveur @home tourne sous Debian Jessie et fourni plusieurs containers LXC dont un qui fait tourner une instance Yunohost et héberge mes mails. Quand une attaque violente se produit les mails ont des difficultés à arriver et j'ai du mal à les lire. De plus cela sature mon routeur en amont (la Bbox) ce qui me ralenti la connexion à internet pour toutes les machines du réseau (ping 6000ms, 50% de pertes de paquets).

Aujourd'hui je suis à court d'options, mon serveur ne semble pas assez robuste pour filtrer efficacement toutes ses requêtes. Il me faudrait une appliance pare-feu en amont pour filtrer tout cela, mais je n'ai pas envie de m'encombrer avec du matériel supplémentaire ou devoir à nouveau tout réinstaller.

J'ai déjà dit du bien du VPS Classic 1 chez OVH, qui me permet de faire tourner le blog maniatux.fr pour un coût dérisoire (2,39€ TTC par mois, soit moins de 30€ par an...). Ces VPS sont protégés contre les attaques ddos donc à priori je ne serai plus embêté.

Je reconnais que c'est une solution de facilité, mais je ne suis pas équipé pour contrer du ddos chez moi.